Sicurezza degli impianti – protezione su misura per i vostri gioielli della corona

Praticamente ogni settore industriale sta attraversando un ciclo di trasformazione digitale – la mega tendenza per antonomasia del ventunesimo secolo! Il miglioramento della produttività, una maggiore flessibilità, un’elevata soddisfazione dei clienti e l’instaurarsi di nuovi modelli commerciali sono solo alcuni esempi delle numerose prospettive di successo potenziale che si presentano attualmente. Secondo uno studio di Bitkom, più del 90% delle aziende tedesche ritiene che la digitalizzazione sia un’opportunità fantastica. (Documento: Digitale Transformation der Wirtschaft (2ª edizione) Berlino, 11 luglio 2017; pagina 14)

Trasformazione digitale

Naturalmente c’è anche qualche incertezza. La crescente professionalità dei criminali informatici, abbinata alla crescita costante degli attacchi informatici, causa gravi preoccupazioni nel mondo delle aziende. C’è poco da meravigliarsi: uno studio rappresentativo svolto nell’estate del 2017 da Bitkom, l’associazione digitale tedesca, ha rivelato che più di un’azienda su due è stata vittima di un attacco online negli ultimi due anni. Il 53 per cento delle ditte tedesche sono state interessate da spionaggio industriale, sabotaggio o furto di dati. Il danno ammonta a circa 55 miliardi di euro all’anno.

L’approccio “bombardamento a tappeto”

Può succedere praticamente a chiunque: grandi società e medie aziende di ogni settore dell’economia. Ovviamente per i criminali informatici è molto allettante concentrare i loro attacchi sulle aziende che, semplicemente, non dispongono della capacità di implementare un sistema di sicurezza sofisticato come quello di un gruppo multinazionale. Ma purtroppo neppure le organizzazioni più grandi sono immuni, poiché molti attacchi informatici non sono mirati, bensì eseguiti in massa secondo l’approccio del “bombardamento a tappeto”. “WannaCry” costituisce un buon esempio; un’aggressiva campagna di ransomware che si è diffusa come un virus, al punto che era impossibile prevedere dove avrebbe colpito la prossima volta.

Rilevanza per le infrastrutture critiche (KRITIS)

Le infrastrutture critiche (KRITIS) sono organizzazioni e strutture di importanza fondamentale per la società il cui guasto o danneggiamento causerebbe una carenza prolungata di forniture, gravi disturbi dell’ordine pubblico o altre conseguenze drammatiche. (Fonte: BSI)

Quando si tratta di infrastrutture critiche, la disponibilità e la sicurezza dei sistemi informatici svolgono un ruolo centrale e d’importanza fondamentale.

Un elemento essenziale alla base della trasformazione digitale: la sicurezza degli impianti

La sicurezza degli impianti è la base necessaria per trarre vantaggio dalle notevoli opportunità offerte dalla digitalizzazione. E per padroneggiarne le sfide. In questo modo gli innovativi processi commerciali digitali possono essere portati avanti in modo agile, flessibile e soprattutto SICURO!

La gamma Yokogawa per la sicurezza degli impianti

Probabilmente è più che chiaro a chiunque che la sicurezza funzionale (IEC 61511) è imprescindibile per le soluzioni di automazione dotate di sistemi di sicurezza. Ma non meno cruciale è la sicurezza informatica, ossia la protezione contro gli attacchi informatici. È possibile differenziare due diversi aspetti della protezione e sicurezza: la sicurezza funzionale si riferisce alla protezione delle persone, delle attrezzature e dell’ambiente, mentre la sicurezza informatica comprende la disponibilità, integrità e riservatezza dei componenti informatici di un impianto. Nell’automazione industriale, queste priorità sono in ordine esattamente inverso rispetto a quanto avviene nei comuni sistemi informatici. L’obiettivo è quello di fornire ai sistemi informatici di un impianto industriale uno scudo per proteggersi dalle minacce informatiche. Per ottenere una protezione globale è necessaria una combinazione di sicurezza funzionale e sicurezza informatica.

La gamma Yokogawa per la sicurezza degli impianti soddisfa le norme e le raccomandazioni internazionali come la International Electrotechnical Commission (IEC) 62443 e le raccomandazioni nazionali come la NAMUR (NE) 153 e 163 o quelle dell’Ufficio federale tedesco per la sicurezza in ambito informatico (BSI) – in particolare riguardo alle infrastrutture critiche (KRITIS).

Tutto ciò viene conciliato con le vostre esigenze specifiche, che fungono da punto di partenza per un perfetto sistema di sicurezza degli impianti.

IEC 62443

Questa norma getta le basi per una visione integrata della sicurezza degli impianti che comprende l’intero ciclo di vita di una soluzione di automazione. Il sistema dell’impianto, compresi tutti i componenti di sicurezza, deve essere protetto contro l’accesso non autorizzato, in modo da lasciare i criminali informatici privi di obiettivo. La IEC 62443 riguarda anche la protezione delle reti all’interno di sistemi di automazione. La norma esige la suddivisione del sistema nel suo complesso in zone di sicurezza. Tra queste zone sono definiti specificamente dei passaggi sicuri protetti da firewall. I requisiti variano in funzione dei livelli di sicurezza delle singole zone. Questa struttura si traduce in un sistema multistrato costituito da diversi meccanismi di difesa (detto anche “difesa in profondità”). I firewall sono rafforzati secondo il livello di protezione richiesto.

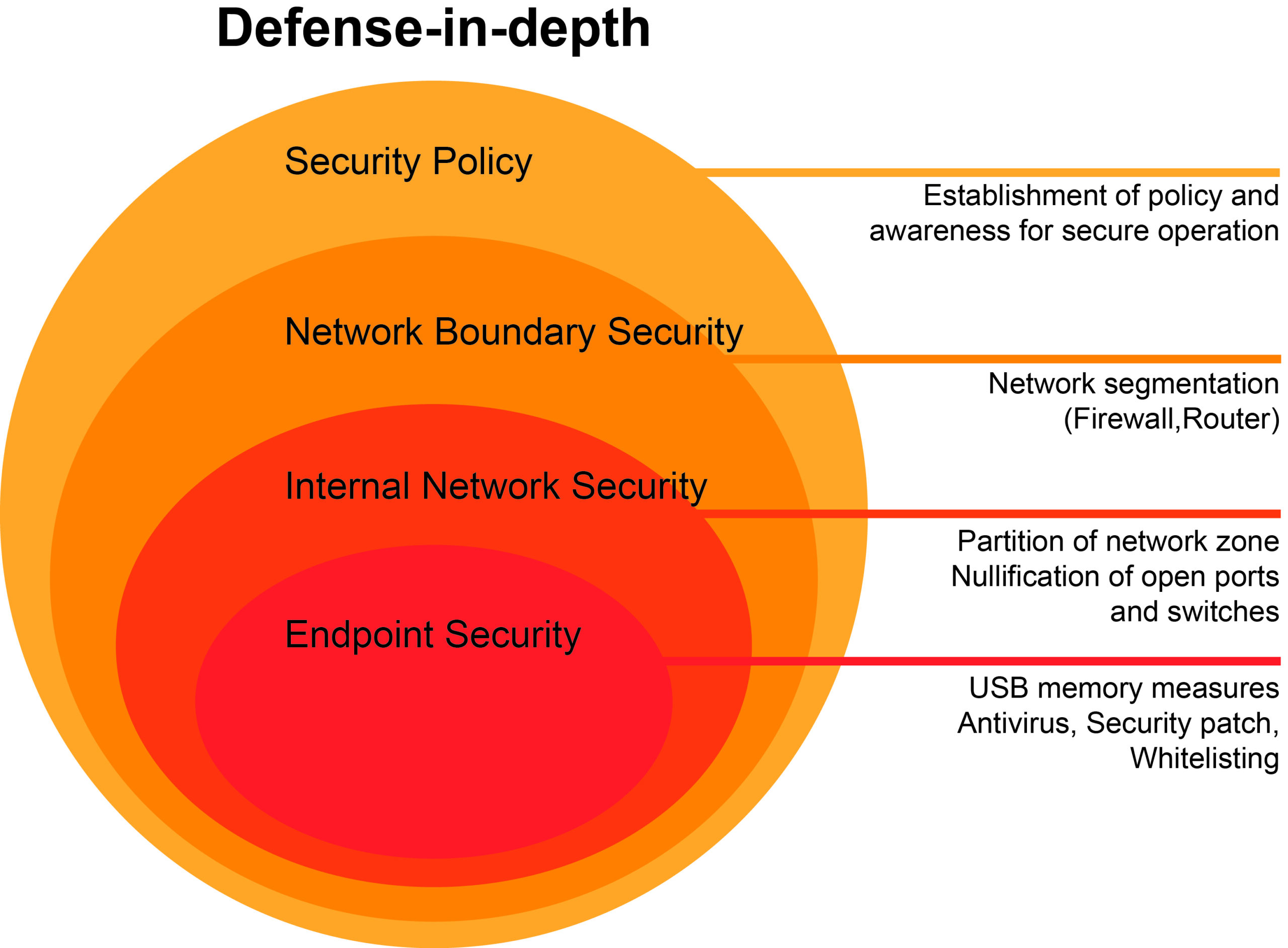

Difesa in profondità

La “difesa in profondità” è l’instaurazione coordinata di diversi meccanismi di sicurezza volti a proteggere i database di un’azienda. Questa strategia si basa sul principio militare che afferma che, per un nemico, è più difficile superare un sistema di difesa complesso e sfaccettato. Le strategie di difesa in profondità comprendono componenti quali software antivirus, firewall, programmi anti-spyware, un sistema di password multilivello, meccanismi di rilevamento degli intrusi e sistemi di riconoscimento biometrico. Insieme alle contromisure di natura informatica, anche la protezione fisica delle strutture di un’azienda contribuisce a rendere più sicure contro il furto o la distruzione le informazioni critiche per l’attività, senza dimenticare la formazione continua e completa di tutti i dipendenti.

NE 163 – Valutazione dei rischi di sicurezza di SIS (safety instrumented systems)

Questa raccomandazione di Namur rappresenta un metodo pratico e minimamente distruttivo per valutare i rischi informatici (viene cioè mantenuta la disponibilità dell’impianto). Una valutazione dei rischi di sicurezza fornisce un punto di partenza per accrescere la resistenza dei sistemi di sicurezza alle minacce informatiche. Vengono identificati i punti deboli esistenti e vengono suggeriti miglioramenti specifici.

Il metodo descritto qui (basato sulla ISO/IEC 27005 e sulla IEC 62443 3-2) verifica se vengono applicati meccanismi di sicurezza idonei, in particolare quelli definiti nella IEC 61511-1, VDI/VDE 2180, nella VDI/VDE 2182, IEC 62443e nel Compendio di sicurezza BSI ICS.

La IEC 62443, il canone internazionale, comprende quattro pilastri essenziali stabiliti dal concetto di sicurezza informatica: aspetti generali + politiche e procedure + gestione della sicurezza informatica (sicurezza dei sistemi + sicurezza dei componenti).

Attenendoci alla IEC 62443, iniziamo svolgendo i seguenti passi insieme a voi:

- Valutazione e analisi

- Progettazione e implementazione

- Assistenza operativa

- Assistenza per la convalida

Questi passi sono importanti per soddisfare le norme industriali internazionali (IEC 62443) e per essere eventualmente certificati. Per voi il grande vantaggio consiste nel fatto che, adottando questo approccio, assicuriamo il rispetto delle norme di protezione nella vostra azienda. Vi avvalete di processi chiari che potete gestire per adeguare la vostra azienda alla digitalizzazione. Fate vostro questo vantaggio concorrenziale.

La sicurezza degli impianti è un aspetto che riguarda l’azienda nel suo complesso.

Brancolate nel buio? Avvaletevi della nostra vasta competenza nel settore dell’automazione. Saremo lieti di informarvi su come realizzare un sistema di sicurezza a 360° dotato di tecnologia all’avanguardia e in linea con le norme internazionali, aumentando al contempo la sensibilizzazione sulla sicurezza nella vostra azienda in modo che l’intera organizzazione sia protetta al meglio contro le minacce sia interne che esterne.

Una nota al margine: il fondamento giuridico europeo, il Regolamento generale sulla protezione dei dati (RGPD)

Qualche parola sull’RGPD

Adottiamo una visione globale riguardo alla sicurezza. Ciò significa che osserviamo da vicino tutti gli attuali sviluppi legali e li integriamo opportunamente nel nostro concetto. Pertanto desideriamo cogliere l’occasione per spendere qualche parola sull’RGPD:

Il regolamento generale sulla protezione dei dati (RGPD) dell’Unione Europea è il nuovo regolamento europeo sulla protezione dei dati che entra in vigore il 25 maggio 2018. Esso fornisce a cittadini e residenti un maggiore controllo sui loro dati personali, crea trasparenza in quanto all’uso dei dati e stabilisce meccanismi di sicurezza e controlli volti a proteggere le informazioni. Con appena 88 pagine, si tratta di un documento decisamente snello per un regolamento europeo, ma semplificherà in grande misura l’ambiente normativo per le aziende che operano nella UE. Si applica non solo alle aziende europee bensì anche alle organizzazioni la cui sede centrale è situata al di fuori della UE: Facebook, Alibaba e compagnia dovranno in futuro attenersi a questo regolamento generale se raccolgono o trattano dati personali di persone situate all’interno della UE. Il mancato rispetto del RGPD comporterà cospicue ammende, fino al 4% del fatturato mondiale o 20 milioni di euro, a seconda di quale sia l’importo più elevato.

Domande essenziali: quali dati personali trattate oggi?

- Database della clientela

- Moduli di riscontro

- Fotografie

- Filmati di sorveglianza

- Database di risorse umane

- File di registro

- Backup / archivi

- Per quali scopi sono stati archiviati questi dati?

- Dove sono stati archiviati questi dati?

- Per quanto tempo sono archiviati questi dati?

- Dati personali per scopi di marketing – concorsi a premi / cartoline natalizie / newsletter