Was ist der Lebenszyklus-Ansatz von Yokogawa für das Cybersecurity Management?

Wir befinden uns in einem neuen Zeitalter der Cybersecurity-Risiken. Die Art und Weise, wie wir arbeiten, verändert sich. Die Konnektivität nimmt zu, und damit verändert sich auch die Cybersecurity-Bedrohungslandschaft. Um unsere Kunden dabei zu unterstützen, ihren industriellen Betrieb sicher fortzusetzen, bietet Yokogawa umfassende Cybersecurity-Lösungen und -Dienstleistungen an, die auf einer Defense-in-Depth-Strategie basieren. Wir konzentrieren uns auf die Bereitstellung langfristiger Lifecycle-Services, während wir die Herausforderungen unserer Kunden verstehen und in einer engen Partnerschaft kontinuierlich an Verbesserungen arbeiten. Yokogawa verfolgt ein übergeordnetes Ziel: die Minimierung von Risiken und die Maximierung von Unternehmenswerten gemäß unserer Selbstverpflichtung als Lifecycle Value Partner. Yokogawa möchte Ihr vertrauenswürdiger Partner Nr. 1 werden und einen resilienten Betrieb erreichen.

Schauen Sie sich jetzt unser Video an:

-

Secured Remote Solutions

Secured Remote Solutions ermöglichen jederzeit und von überall einen gesicherten und kontrollierten Zugriff auf wichtige Daten in Echtzeit.

-

Security-Programm

Die Cybersecurity-Services von Yokogawa verfolgen einen auf dem Lebenszyklus der Anlage aufbauenden Ansatz, um unseren Kunden dabei zu helfen, ihre Security-Risiken zu kontrollieren und anzugehen, um einen bestmöglichen Plan zur Erhaltung der Betriebskontinuität über den gesamten Lebenszyklus der Anlage zu erreichen.

-

Cybersecurity Consulting Services

Die umfassenden Cybersecurity Consulting Services von Yokogawa unterstützen Kunden bei der Umsetzung geeigneter Security-Lösungen für ihre Anlagen, um einen resilienten Betrieb zu gewährleisten und sich gleichzeitig an neue Technologien anpassen zu können. So erreichen unsere Kunden höhere Effizienz und Produktivität.

-

Product-Security

Yokogawa bietet secure Steuerungssystemprodukte.

-

OpreX IT/OT Security Operations Center (SOC)

Managed IT/OT cybersecurity services for threat detection and remediation

Publikationen

Rousselot Ghent won Belgium Factory of the Future Award. Yokogawa has supported Rousselot with automation systems since 1993.

Data of 20,000 tags gathered by Exaquantum helped to find the ideal production parameters.

A virtual network system that securely connects OT-IT built on existing network resources.

Yokogawa experts monitor the network remotely like customer's information system department.

At the 2015 ARC Industry Forum in Orlando, Florida in February, Yokogawa announced a collaboration with Cisco to deliver Shell’s SecurePlant initiative, a comprehensive security management solution for plant control systems jointly developed by Cisco, Yokogawa, and Shell. This report explains how Cisco Systems and Yokogawa worked with Shell to co-develop the company’s “SecurePlant” cybersecurity solution for its control systems.

Network and system security is now a necessity in process automation industry. YOKOGAWA provides a service lifecycle solution for cyber security to ensure that the security measures and deployments are continuously enhanced, monitored and inspected.

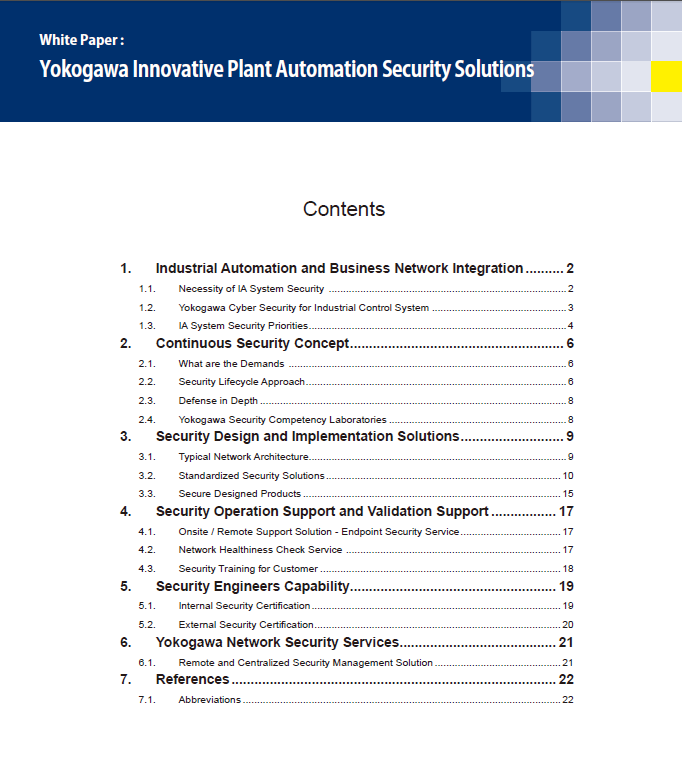

This white paper explains the details of the security design, implementation, operation and validation solutions from the technical perspective.

Watch for a backdoor cyber security assualt. The Juniper Networks incident in December 2015 changed how industry looks at device security as hackers exploit deliberate weaknesses being installed into software. End users, integrators, and device manufacturers need to adapt and prepare for this new reality. Follow these cyber security steps.

Supervisory control and data acquisition (SCADA) systems have been part of the process industries for many decades and cyber security measures need to grow as technology advances. SCADA systems are used in oil and gas pipeline and other remote control and monitoring applications, such as electrical transmission and distribution, and water/wastewater.

Process automation systems are increasingly connected to IT systems and the outside world, introducing cybersecurity concerns, which can be addressed using techniques such as software-defined networking and monitoring services.

Downloads

Bulletins

- Yokogawa Security Program (4.4 MB)

- OpreX IT/OT Security Operations Center

- Cybersecurity Assessment (3.5 MB)

- Cybersecurity Asessment (DE) (3.4 MB)

- Solutions for the Chemical Operations Executive (2.0 MB)

- Cybersecurity-Management (DE) (1.0 MB)

Videos

News

-

Pressemeldung | Solutions & Products May 13, 2020 Yokogawa erhält ISASecure® SDLA-Zertifizierung

Die Zertifizierung ISASecure® Security Development Lifecycle Assurance (SDLA) des ISA Security Compliance Institute (ISCI) weist nach, dass die Entwicklungsprozesse für die Steuerungssysteme von Yokogawa sämtliche Anforderungen an den Lebenszyklus für eine sichere Produktentwicklung erfüllen. Yokogawa hat diese Zertifizierung als erster Anbieter von Steuerungssystemprodukten in Japan erhalten.

Möchten Sie weitere Informationen über unsere Mitarbeiter, Technologien und Lösungen?

Kontakt